Iscte Executive Education lança curso para potenciar a gestão de empresas familiares

O Iscte Executive Education promove, em maio de 2026, o Curso Int (...)

16 Abril 2026

17 Setembro 2021

O ataque informático designado por man-in-the-middle é, na área de intervenção do DIC de Leiria da Polícia Judiciária, a intrusão que mais vítimas empresariais tem feito e a que tem causado o maior e mais avultado número de prejuízos.

Este ataque utiliza o correio eletrónico para intercetar informação trocada entre duas firmas. É feito uso dessa informação para desviar verbas destinadas a pagamentos, em muitos casos na ordem dos milhares de euros, para destinos à escolha do atacante (a esmagadora maioria das vezes em países estrangeiros e, na prática, resulta na perda dessas verbas).

Apesar do resultado ser sempre o mesmo, existem muitas formas de perpetrar este ataque. Na presente rubrica irá ser demonstrada uma dessas formas, cuja compreensão é suficiente para se perceber estarmos a ser alvos deste tipo de ataque.

Numa primeira fase, o atacante tem que ganhar acesso à rede informática da firma que deseja atacar. Ao adquirir esse acesso, tem como objetivo instalar no interior dessa rede um programa informático malicioso, que, sem que o seu legítimo utilizador se aperceba, exfiltra informação para o exterior da rede.

Para o efeito, o atacante envia mensagens de correio eletrónico, simulando ser uma entidade legítima, ou um dos parceiros de negócio da firma. Essa mensagem contém um link, que o utilizador é aconselhado a seguir, para por exemplo, confirmar uma encomenda ou uma qualquer faturação:

A sua firma está em dívida com 100.000. Para consultar a fatura clique neste link:

https.//xpto.etc.org [exemplo]

Após clicar no link, aparece um pedido de autorização ao utilizador. E este terá de conceder para ter acesso ao conteúdo. Basta dar a autorização e o programa malicioso fica instado na máquina.

Uma outra forma passa por enviar uma mensagem com um ficheiro em anexo:

A sua firma está em dívida com 100.000, conforme fatura em anexo.

https.//xpto.etc.org [exemplo]

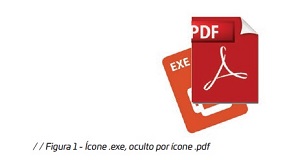

Apesar desse anexo aparecer na mensagem como um ficheiro com a extensão .pdf, na realidade, a verdadeira extensão está mascarada: é a extensão .exe, ou seja, de um programa executável.

Apesar desse anexo aparecer na mensagem como um ficheiro com a extensão .pdf, na realidade, a verdadeira extensão está mascarada: é a extensão .exe, ou seja, de um programa executável.

As duas formas descritas têm o mesmo resultado: instalar um programa executável malicioso na máquina do utilizador. Depois de instalado, o programa realiza o seu objetivo: executa.

Começa por recolher informação que circula na rede, quase de certeza as palavras-passe dos utilizadores, credenciais de acesso à rede, etc., abre uma porta de comunicação da rede com o exterior e envia essa informação para o atacante.

Na posse das credenciais de acesso à rede e palavras-passe para acesso ao servidor de correio eletrónico (servidor de email), o atacante ganha privilégios de acesso, acede a esse servidor e altera-lhe as definições.

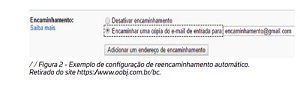

Num dos inúmeros menus, ativa o reencaminhamento automático de mensagens para um endereço de email que utiliza, por exemplo: encaminhamento@gmail.com [exemplo meramente ilustrativo].

Num dos inúmeros menus, ativa o reencaminhamento automático de mensagens para um endereço de email que utiliza, por exemplo: encaminhamento@gmail.com [exemplo meramente ilustrativo].

De todas as mensagens de correio eletrónico recebidas na caixa de email da vítima, é enviada uma cópia para o atacante, para o endereço de correio eletrónico encaminhamento@gmail.com.

Como a maior parte das comunicações por correio eletrónico é respondida de forma automática, o atacante fica na posse do processo de informação, respeitante a TODOS os negócios da firma.